Appearance

权限与安全

权限与安全模块提供了全面的安全管理功能,包括访问控制、权限管理、安全策略配置和审计监控,确保OraAI平台的数据和系统安全。

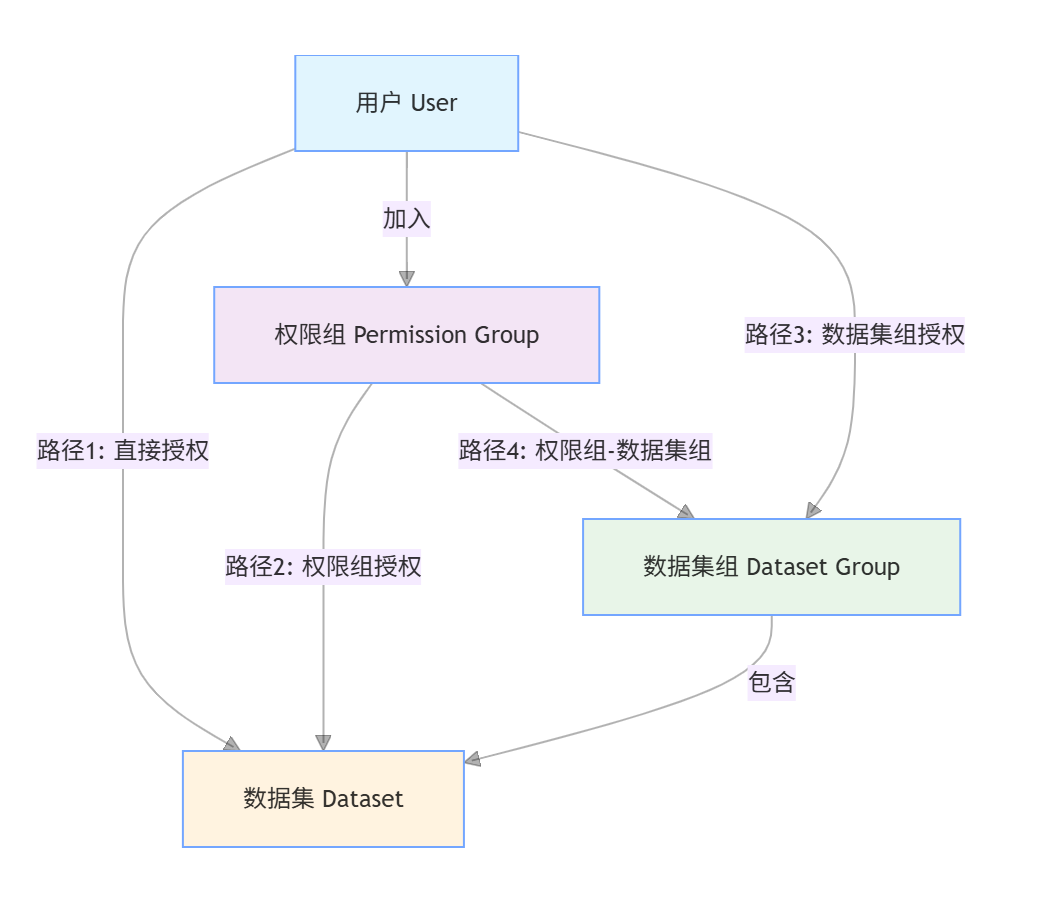

架构图

当前支持的完整权限路径:

用户 → 数据集

直接为用户分配数据集权限。用户 → 权限组 → 数据集

用户加入权限组,权限组直接授权数据集。用户 → 数据集组 → 数据集

用户直接拥有数据集组权限,进而访问组内数据集。用户 → 权限组 → 数据集组 → 数据集

用户加入权限组,权限组授权数据集组,进而访问组内数据集。

主要功能

角色权限层级分析

1. 数据管理员 - 最高权限

业务定位: 组织内数据资产的全面管理者

- ✅ 系统管理员权限

- ✅ 可以管理所有用户的权限设置

- ✅ 可以创建、修改、删除数据集

- ✅ 可以分配和调整其他用户的角色

- ✅ 具有完整的数据查询能力、

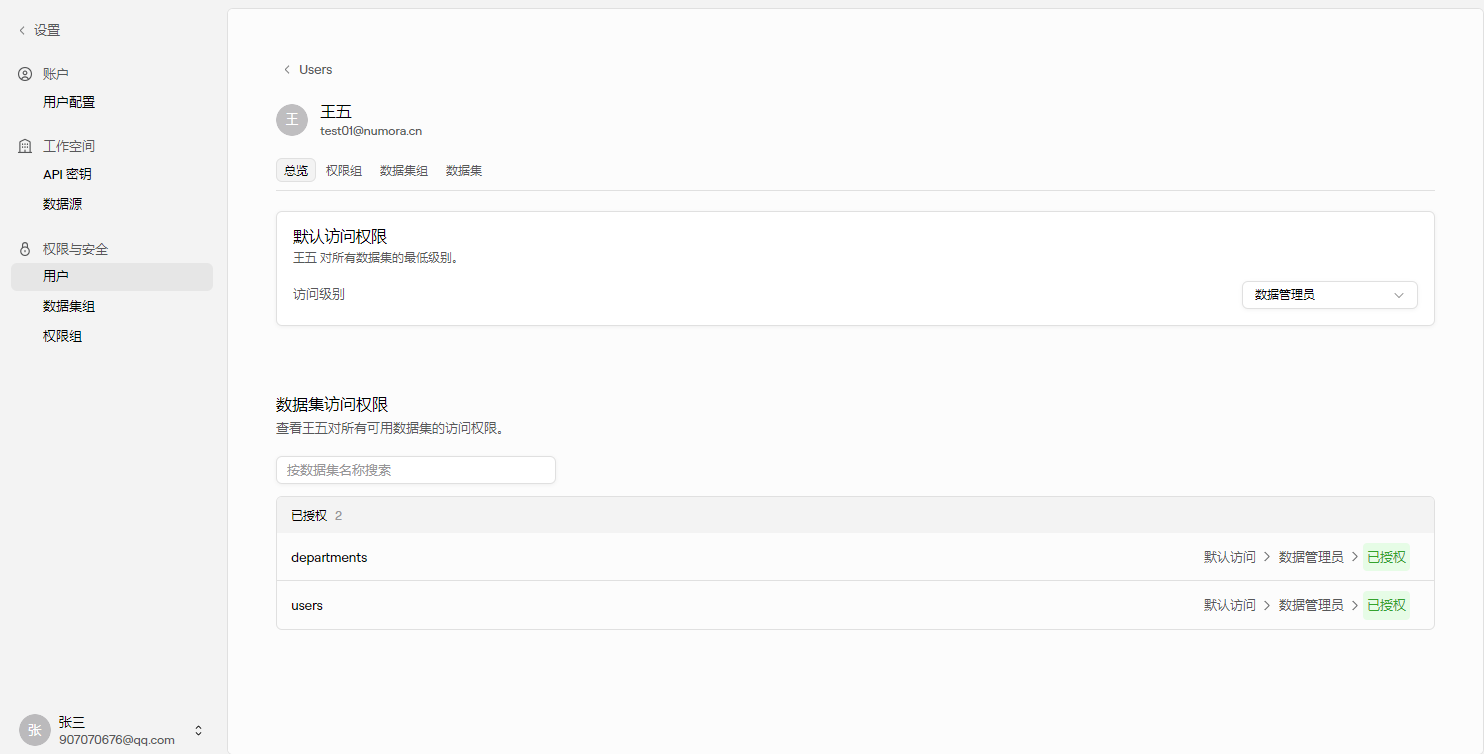

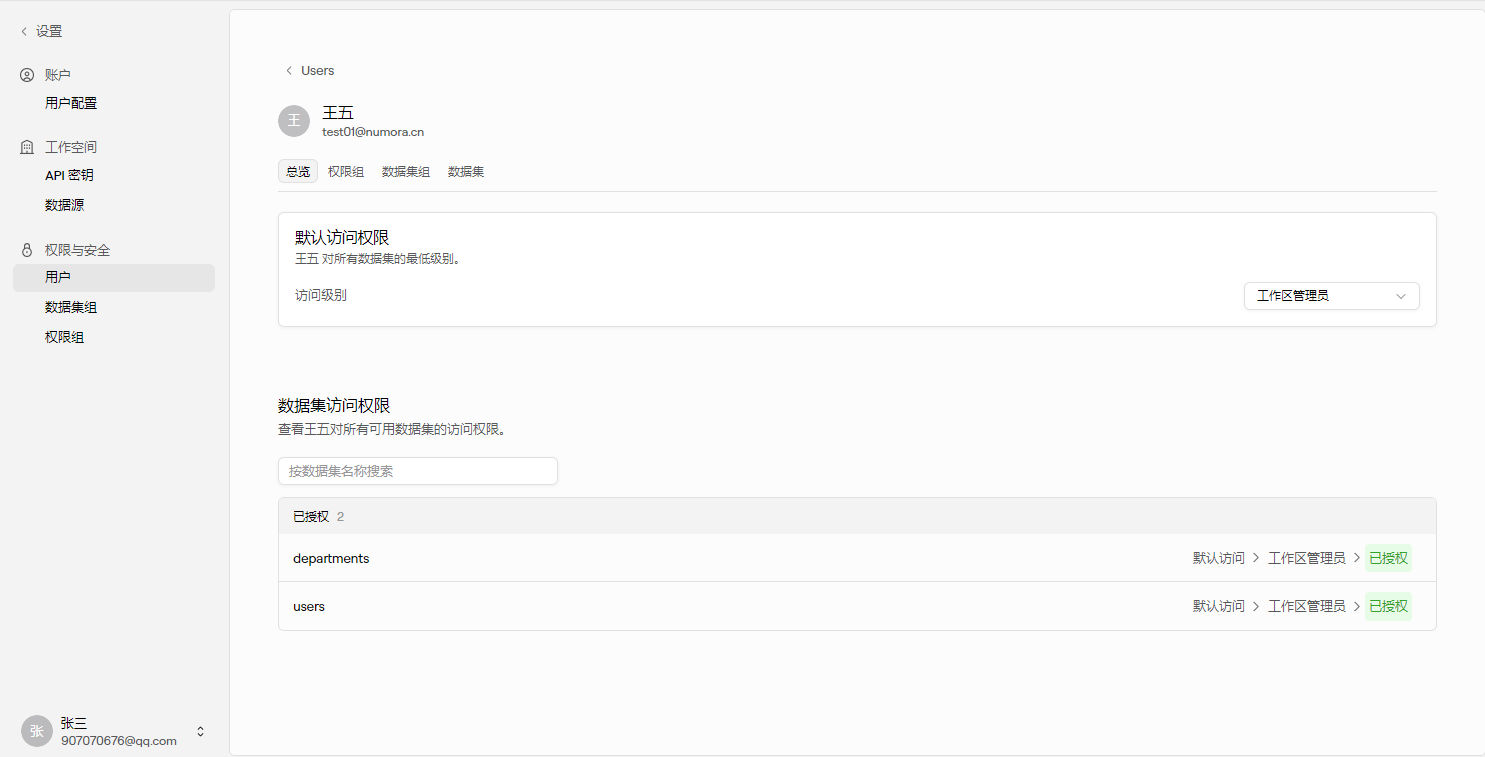

1.1. 数据管理员 - 用户角色授权界面

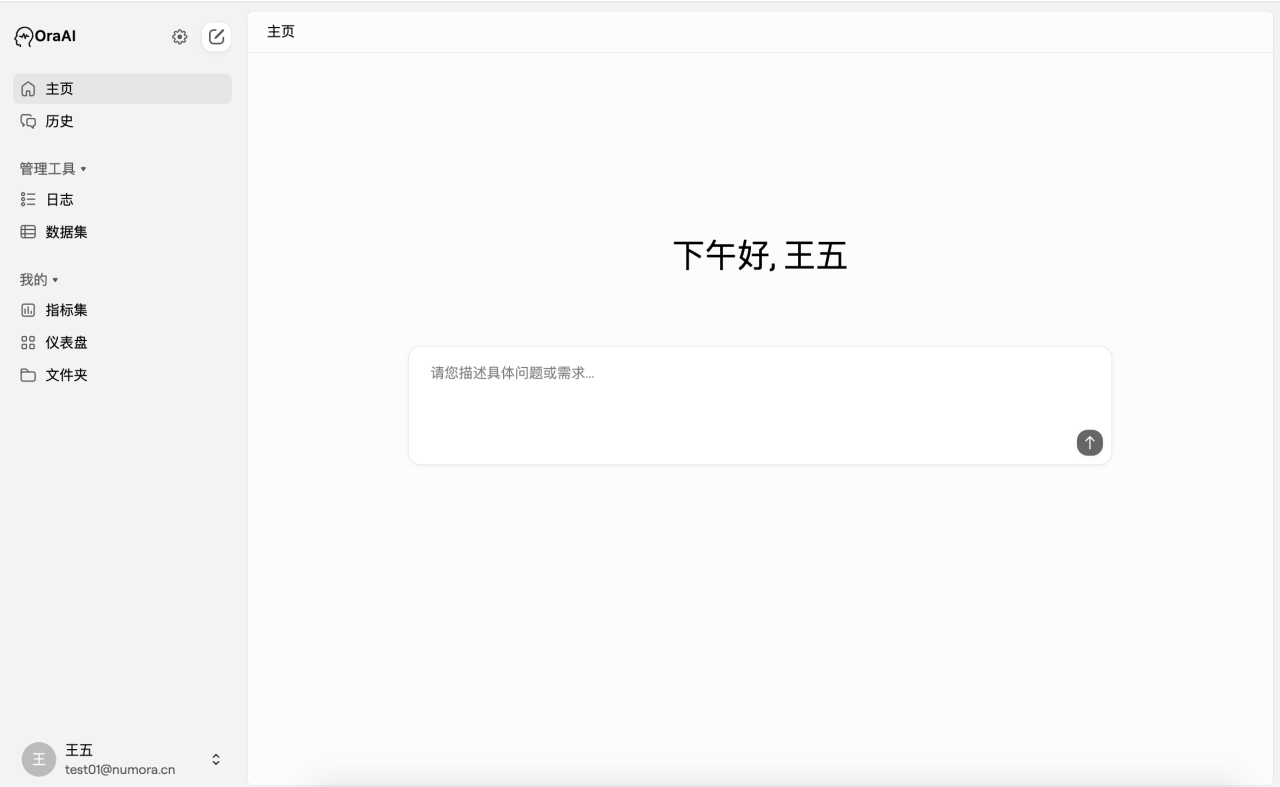

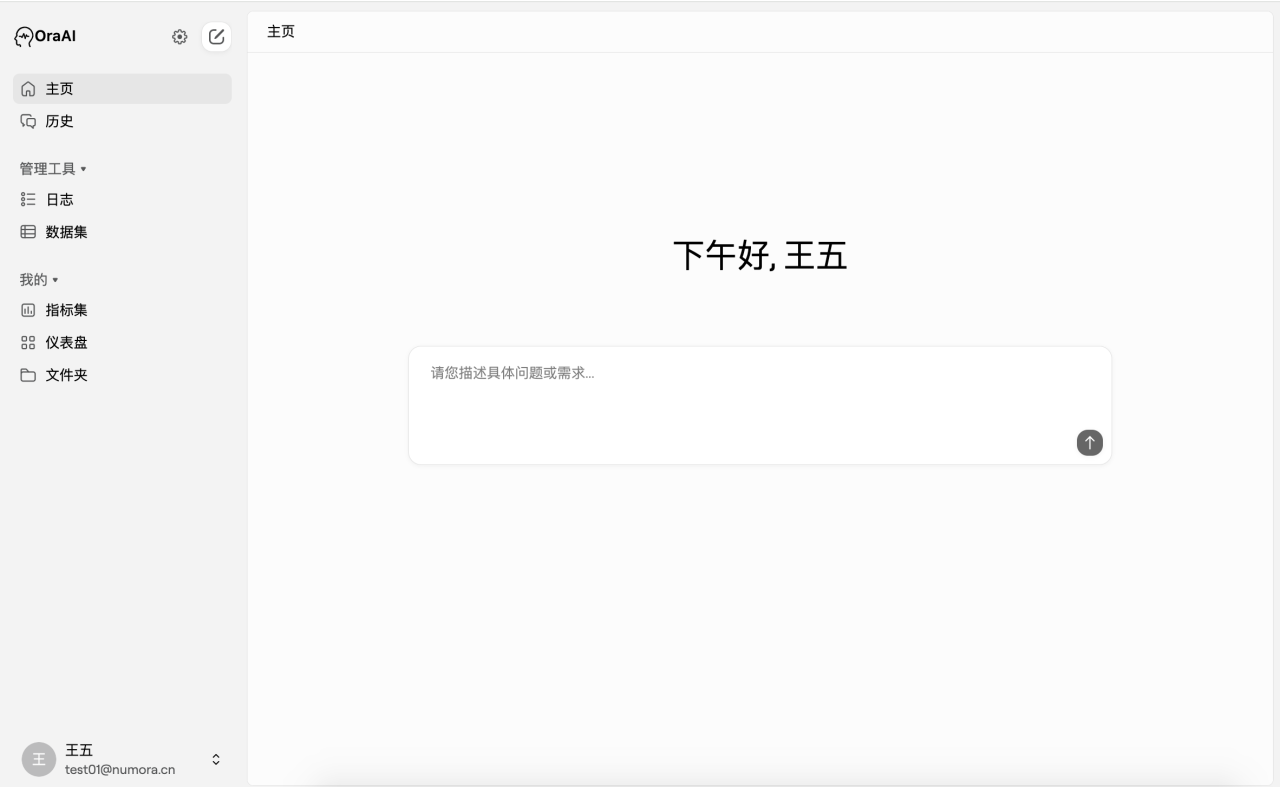

1.2. 数据管理员 - 用户应用界面

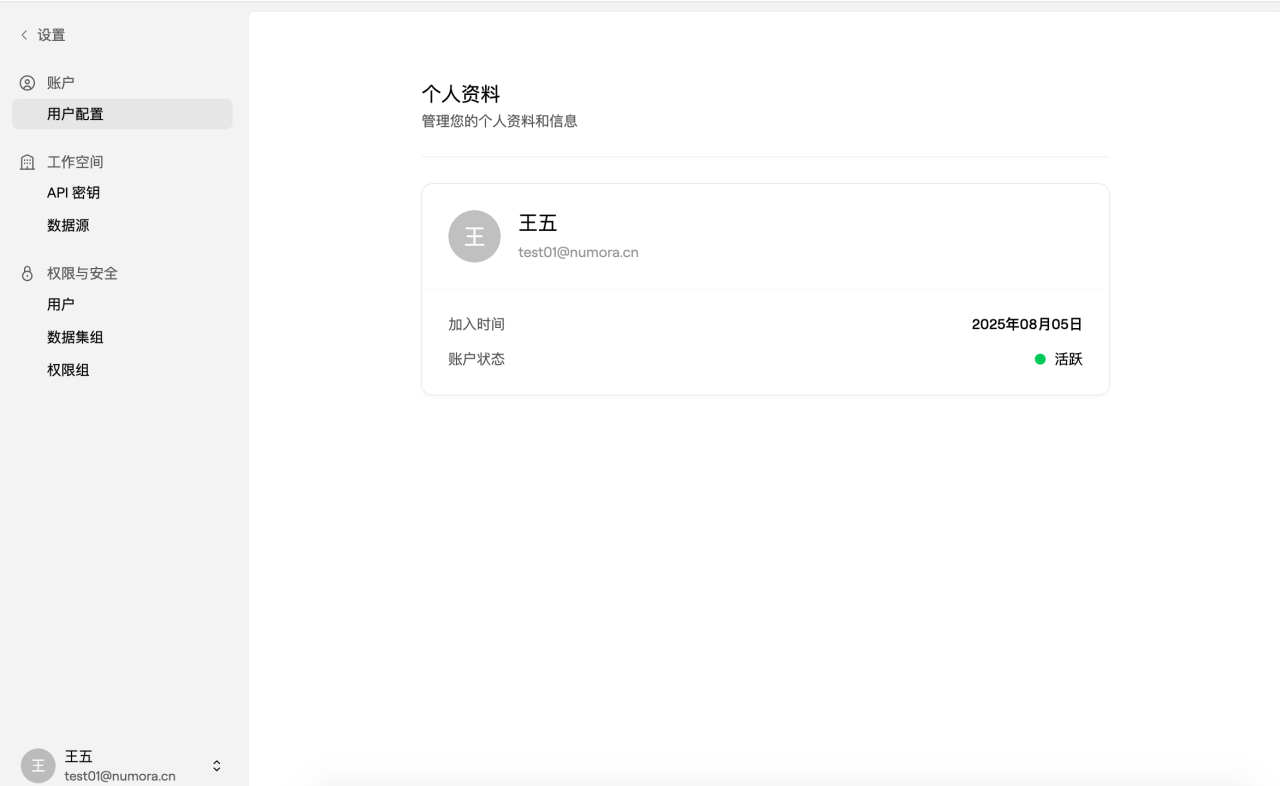

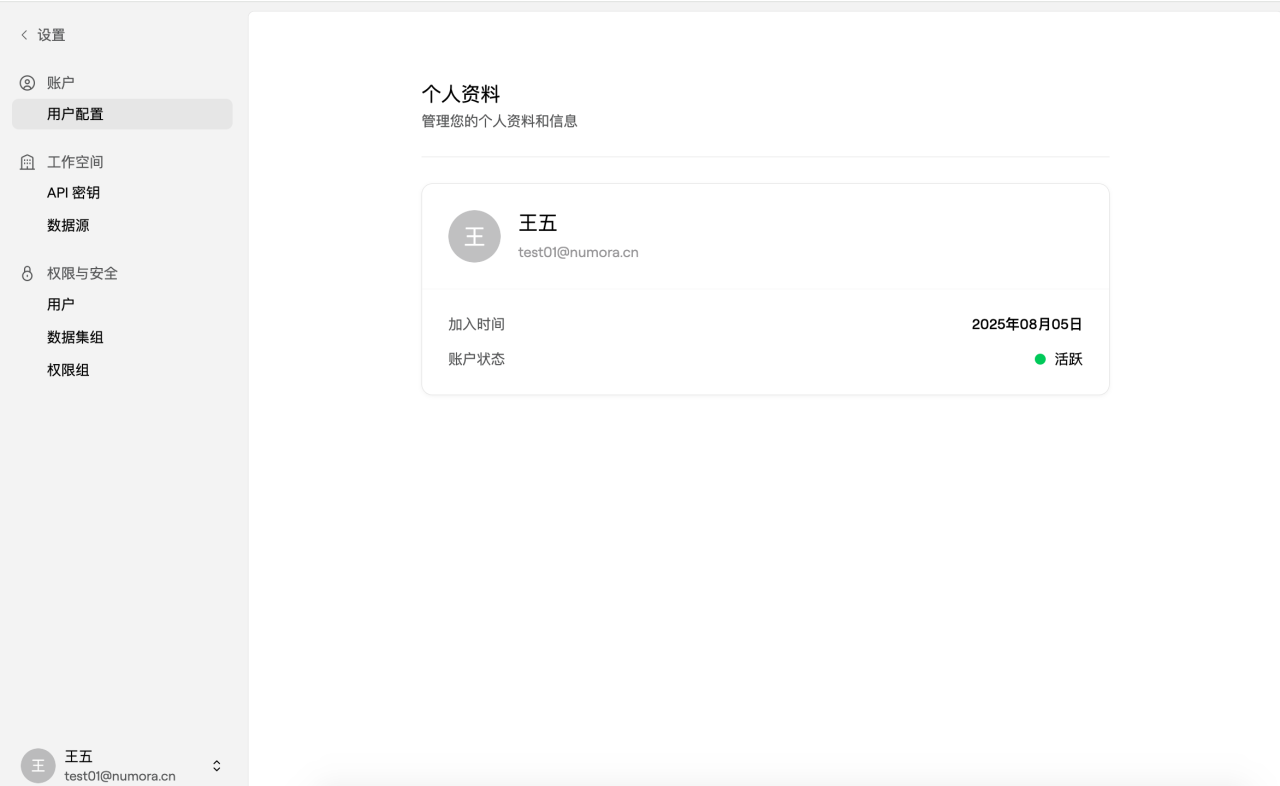

1.3. 数据管理员 - 用户设置界面

应用场景:

- 数据部门负责人

- 团队 Leader

- 数据架构师

2. 工作区管理员 - 管理权限

业务定位: 工作区域内的权限管理者

- ✅ 系统管理员权限(与数据管理员同级别的管理能力)

- ✅ 可以管理工作区内用户权限

- ✅ 可以进行用户邀请和角色分配

- ✅ 具有数据查询和管理能力

1.1. 数据管理员 - 用户角色授权界面

1.2. 数据管理员 - 用户应用界面

1.3. 数据管理员 - 用户设置界面

应用场景:

- 部门经理

- 项目负责人

- 工作区域管理员

3. 查询者 - 完整查询权限

业务定位: 具有完整数据查询能力的用户

- ✅ 可以查询所有被授权的数据集

- ✅ 可以执行复杂的 SQL 查询

- ✅ 可以创建和保存查询结果

- ❌ 无管理员权限,不能修改其他用户权限

应用场景:

- 数据分析师

- 业务分析师

- 高级用户

4. 受限查询者 - 受限查询权限

业务定位: 具有受限制的数据查询能力

- ⚠️ 可以查询部分授权数据集(权限受到限制)

- ⚠️ 可能在查询复杂度、数据量等方面有限制

- ⚠️ 查询功能相比普通查询者受到约束

- ❌ 无管理权限

应用场景:

- 初级分析师

- 实习生

- 临时数据查看需求的用户

5. 查看者 - 最低权限

业务定位: 只能查看既定报告和仪表板的用户

- ✅ 可以查看已生成的报告和仪表板

- ❌ 不能执行自定义查询

- ❌ 不能创建新的分析内容

- ❌ 主要是消费既有的数据产品

应用场景:

- 业务用户

- 高级管理者(只需要看报告)

- 外部合作伙伴(受限访问)

权限分组显示:

- 已授权数据集:用户可以查询的数据集

- 未授权数据集:用户无法查询的数据集

用户、数据集组、权限组之间的关系模型。 基于对数据库架构和权限逻辑详细解析用户、数据集组、权限组之间的复杂关系模型。

🎯 业务应用场景

数据集组

- 目的: 按业务领域或数据类型对数据集进行分组

- 应用:

- 财务数据组(包含所有财务相关数据集)

- 用户行为数据组(包含用户分析相关数据集)

- 产品数据组(包含产品指标相关数据集)

权限组

- 目的: 按角色或职能对用户进行分组

- 应用:

- 数据分析师组(需要访问多个数据集组)

- 财务团队组(只需要访问财务数据组)

- 产品经理组(需要访问用户行为和产品数据组)

🔄 权限管理流程

场景1: 新用户加入数据分析师团队

- 创建用户账号

- 将用户加入"数据分析师权限组"

- 权限组已配置访问多个数据集组的权限

- 用户自动获得所有相关数据集的访问权限

场景2: 临时项目数据访问

- 创建临时项目数据集组

- 将相关数据集加入该组

- 为项目成员创建临时权限组

- 项目结束后删除权限组,自动回收权限

场景3: 细粒度权限控制

- 某个敏感数据集不加入任何数据集组

- 只通过直接用户授权或特定权限组授权

- 实现对敏感数据的精确访问控制

这种设计实现了多层次、灵活可配置的权限管理体系,既能满足大规模团队的批量权限管理需求,又能提供细粒度的个性化访问控制。

🔒 权限继承和提升路径

查看者

↓ 权限提升

受限查询者 ← 通过特定授权路径获得查询权限

↓ 权限提升

查询者 ← 获得全量查询权限

↓ 权限提升

数据管理员/工作区管理员 (管理员)这种设计实现了细粒度的权限控制,既保证了数据安全,又提供了灵活的授权机制。

业务应用建议

- 数据安全分层: 通过角色分层确保敏感数据只有相应级别的人员可以访问

- 权限最小化原则: 用户只获得完成工作所需的最小权限

- 审计追踪: 不同角色的操作可以被记录和审计

- 灵活授权: 通过数据集级别的控制,实现细粒度权限管理

角色设计基于典型的 RBAC(基于角色的访问控制)模式,既保证了数据安全,又提供了灵活的权限管理能力。

重要提示:安全配置的任何更改都可能影响用户访问和系统安全性。请在进行重要安全配置变更前,制定回滚计划并在测试环境中验证配置的正确性。